Kako zmanjšati možnosti, da postanete žrtev kibernetskega napada?

by Luka Žvar

Ne mine več dan, da ne bi slišali novice o novem kibernetskem napadu. Kibernetske grožnje velikim korporacijam in vladnim organom prevladujejo v medijih. Vendar pa so tudi mala in srednje velika podjetja (SMB), prav tako verjetne žrtve digitalnih napadov, katerih posledice so lahko uničujoče.

Obrambo je treba začeti graditi pred prvim napadom. Zatorej ne bo škodilo, da vas spomnimo na osnovne zaščitne ukrepe, ki bi jih morala izpolnjevati vsaka organizacija. Nepridipravi namreč želijo izkoristiti vsako varnostno ranljivost v vaši infrastrukturi, zato prej, ko jih najdete in odpravite, močnejša bo zaščita vašega okolja.

V nadaljevanju je seznam preizkušenih najboljših praks, ki vam lahko pomagajo zmanjšati možnosti, da postanete žrtev napadalcev. Navajamo pa tudi nekaj zaskrbljujoče statistike.

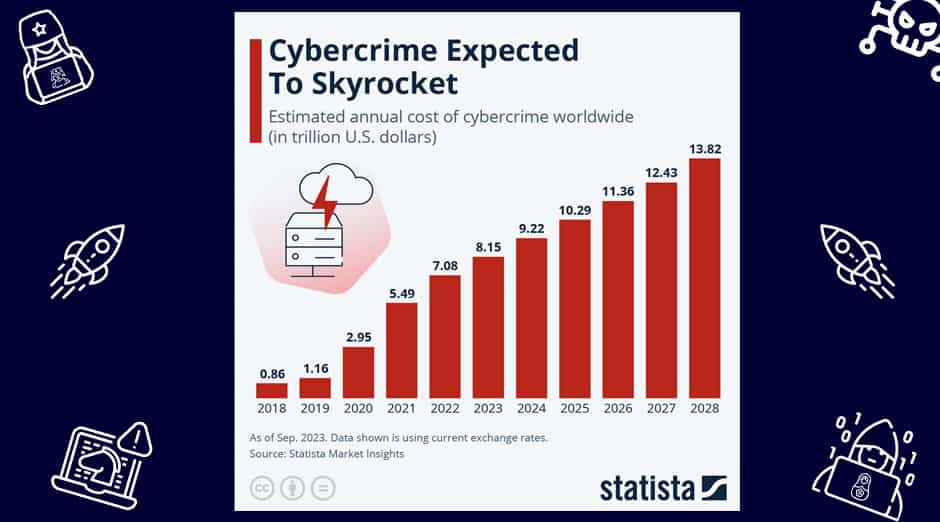

Slika: Projekcija stroškov kibernetskih napadov v prihodnjih letih. Vir: Statista.

Izobraževanje osebja

Elektronska pošta je še vedno glavni kanal za okužbo sistema. Večino kršitev sproži nepreviden zaposleni, ki klikne na zlonamerno povezavo ali datoteko v e-pošti. V večini primerov so takšna e-poštna sporočila izdelana posamično, da se poveča verjetnost odpiranja in klikanja na povezavo ali priponko v njej.

Star način množičnega pošiljanja e-poštnih sporočil zasnovanih za zavajanje naključnega uporabnika, da klikne povezavo ali priponko v njej, se imenuje ribarjenje “phishing”. Sodobnejši način pošiljanja zelo ciljno usmerjenih e-poštnih sporočil z uporabo informacij zbranih iz drugih kanalov, vključno iz družbenih omrežji, pa se imenuje “spear-phishing”.

Vrsta tehnik socialnega inženiringa poskuša prejemnike prepričati, da je e-poštno sporočilo legitimno. Ena izmed najbolj priljubljenih pristopov je prikazovanje kot potrditev naročila (nakupa), obvestilo o dostavi paketa ali na videz popolnoma neškodljiva sporočila.

Izobraževanje zaposlenih o nevarnostih odpiranja sumljivih e-poštnih sporočil, zlasti klikanje na povezave ali priponke v njih, lahko pomaga zavarovati vašo organizacijo. Ne pozabite tudi obvestiti zaposlenih o tveganjih uporabe družabnih medijev na delovnem mestu. Družabni mediji so eden od najpogosteje uporabljenih kanalov za širjenje zlonamerne programske opreme preko socialnega inženiringa.

Slika: E-pošta je najpogostejši način za prenos zlonamerne programske opreme, saj je bilo približno 35% zlonamerne programske opreme v letu 2023 dostavljene prek e-pošte. Vir: Verizon.

Higiena e-pošte

Izvedite temeljito filtriranje neželene e-pošte in skeniranje e-pošte za blokiranje izvedljivih datotek (na primer .exe) v priponkah, ki so ena najnevarnejših izsiljevalskih programskih oprem. Odjavite uporabnike iz nepotrebnih e-poštnih seznamov podjetij, da zmanjšate možnost množičnega razširjanja zlonamernih povezav.

Programska oprema za zaščito

Prepričajte se, da imate zanesljivo in posodobljeno protivirusno programsko opremo, programsko opremo proti zlonamerni programski opremi in program za zaznavanje vdorov programske opreme. Zagotovite, da je sistem temeljito nadzorovan in, da je mogoče protiukrepe po prepoznavi grožnje sprožili z najmanjšo možno zamudo. Zanesljiva zaščita mora zajemati vse komponente vaše infrastrukture, vključno z SaaS aplikacijami. Konfigurirajte požarni zid(e) in blokirajte dostop do znanih zlonamernih IP naslovov.

Slika: Povprečni strošek zaradi vdora v podatke (data breach) globalno znaša 4,35 milijona $. Vir: Statista.

Popravki in posodobitve

Redno posodabljajte svoje aplikacije. To velja za vaše rešitve za kibernetsko varnost, kot so protivirusni program in vse druge elemente sistema. Posebno pozornost namenite programom Adobe, Flash in Java aplikacijam, ki so zaradi svoje dolge zgodovine postale vstopna točka za zlonamerno programsko opremo. Upoštevajte, da se izsiljevalska programska oprema lahko prikrije tudi kot posodobitev za katero koli aplikacijo. Posodobitve pridobivajte iz zanesljivih virov in uporabljajte licenčno programsko opremo z zanesljivimi samodejnimi mehanizmi za posodabljanje.

Segmentacija omrežja

Glede na to, da se izsiljevalska programska oprema lahko širi znotraj infrastrukture podjetja, je treba omejiti širjenje okužbe. Takšno omejitev dosežemo s segmentacijo omrežja. To vključuje razdelitev virov, aplikacij in sredstev na segmente, da bi omejili komunikacijo med njimi. Zagotovite logično in/ali fizično ločitev takih segmentov tako, da v primeru, ko zlonamerna programska oprema najde pot v enega od njih, prizadeti naprave ostanejo izolirane, druge pa ostanejo nedotaknjene.

Omejen dostop

Uporabniškim računom so včasih dodeljene upraviteljske (admin) pravice, da se zmanjša obremenitev IT ekipe. Bistveno je razumeti, da takšna praksa uvaja šibko točko in izpostavlja celotno okolje večjemu tveganju. Več svobode kot imajo uporabniki pri nameščanju programske opreme tretjih oseb, večja je verjetnost, da se bo na koncu nekdo znašel v težavah. Že en sam okužen računalnik je dovolj, da ogrozi varnost celotnega podjetja.

Zato so strogo konfigurirana dovoljenja in nadzor dostopa ključnega pomena. Uporabite najmanjši privilegij v vseh sistemih in aplikacijah in omogočite dostop do datotek ali map samo za branje, kadar je to le mogoče. Bodite previdni: dovoljenja podeljujte le v primerih, ko so ta dovoljenja nujno potrebna za opravljanje dela določenega uporabnika. Razmislite o onemogočitvi protokola oddaljenega namizja ali o spremenitvi privzetih vrat (ports). Izklopite neuporabljeno povezavo Bluetooth in infrardeča vrata, ter uvedite nadzor nad uporabo zunanjih naprav (usb ključki in diski). Uporabljajte bele liste (whitelist) aplikacij, to pomeni, da dovolite dostop samo zaupanja vrednim aplikacijam.

Slika: 46% organizacij plača odkupnino po napadu z izsiljevalsko programsko opremo (ransomware). Vir: Statista.

Higiena brskalnika

Ker kompleti “kiti” za izkoriščanje delujejo na podlagi ranljivosti v sistemu, morajo biti vse varnostne nastavitve v brskalnikih vklopljene, da bi omogočili največjo zaščito. Posodobite ali odstranite zastarele vtičnike in dodatke. Prepričajte se, da mape za sinhronizacijo ne sinhronizirajo datoteke neprekinjeno. Namestite blokator oglasov (adblocker), za blokiranje zlonamernega oglaševanja. Najpomembneje je, da uporabljate zaupanja vredne vire in opravite svojo raziskavo. Obstaja namreč veliko zlonamernih razširitev, ki so preoblečene v blokatorje oglasov ali druge legitimne vtičnike, zato ravnajte previdno.

Ukrepi na ravni datotek

Onemogočite makro (macro) skripte v Microsoft Office, ki omogočajo prenos izsiljevalske programske opreme prek datotek dokumentov. Operacijski sistem konfigurirajte tako, da prikaže končnice datotek in pozorno pregledujte datoteke, ki imajo sumljive (na primer .scr) ali dvojne (na primer .pdf .exe) končnice. Onemogočite stalno sinhronizacijo in ponovno konfigurirajte storitve sinhronizacije, da omejite nenadzorovano širjenje izsiljevalske programske opreme.

Redno testiranje

Izvajajte redne penetracijske teste, da preverite raven zaščite svoje infrastrukture in ugotovite svoje šibke točke. Bodite obveščeni o najnovejših vrstah izsiljevalske programske opreme in o tem, kako se okužba lahko prikrade v sisteme. Posodabljajte ukrepe za zaščito podatkov.

Slika: 60% malih in srednje velikih podjetij, ki jih doleti kibernetski napad, preneha poslovati v šestih mesecih. Vir: TechRound.

Varnostno kopiranje podatkov

Varnostne kopije so včasih navedene med ukrepi za preprečevanje izsiljevalske programske opreme. Vendar jih bi bilo bolj natančno opisati kot metodo za obvladovanje škode. Postopki za izdelavo varnostnih kopij ne zmanjšujejo verjetnosti, da bo organizacijo prizadela izsiljevalska programska oprema. Namesto tega, lahko s pravilno izvedenimi varnostnimi kopijami preprosto obnovite podatke, nadaljujete poslovanje in se izognete plačilu odkupnine.

Zaključek

Ne postanite še en primer v statistiki. Kibernetska varnost zahteva nenehno budnost in adaptacijo na nove grožnje. Varnostne prakse, kot so redne posodobitve programske opreme, izobraževanje zaposlenih in stroga politika dostopa, so ključnega pomena. Ne pozabite redno testirati svoje obrambe in se posvetovati s strokovnjaki. Vaša varnost je naša prioriteta. Za dodatna vprašanja in rešitve nas kontaktirajte na info@positiva.si. Skupaj lahko ustvarimo varnejše digitalno okolje.

Positiva je tudi uradni partner podjetij WatchGuard (požarni zidovi in brezžične dostopne točke) ter Nakivo (rešitve za backapiranje in replikacijo).

Recommended Posts

Magento Open Source danes in jutri

19. februarja, 2026

Naša Simon in Luka na Web Summitu 2025: sveže ideje, nova poznanstva in vpogled v tehnološko prihodnost

14. novembra, 2025

Positiva je postala uradni Barracuda Networks partner

10. julija, 2025

Začnimo

vaš projekt

Vsaki stranki se posvetimo 100 odstotno. Kontaktirajte nas in skupaj bomo našli najbolj optimalno rešitev za vaš posel, skupaj bomo ustvarili nekaj čudovitega.

ZAČNIMO PROJEKT